Malwares e Golpes para o CNU

Olá, pessoal. Tudo certo? No artigo de hoje, veremos um resumo sobre Malwares e Golpes para o CNU (Concurso Nacional Unificado). Trata-se de mais um tópico de segurança da informação.

O artigo será divido da seguinte forma:

- Conceitos Gerais

- Principais Malwares

- Principais golpes/ataques

Preparado (a)? Vamos lá.

Conceitos Gerais

Iniciando o resumo sobre Malwares e Golpes para o CNU (Concurso Nacional Unificado), vamos abordar definições importantes para o entendimento do tópico.

Malwares (“malicious” + “software” ), refere-se a software projetado para danificar, explorar ou comprometer dispositivos, redes ou sistemas de computadores.

Esses programas maliciosos podem assumir várias formas e ter diferentes objetivos, incluindo roubo de dados, interrupção de operações normais, espionagem, ou até mesmo o controle total do sistema afetado.

Perfeito, saibamos algumas definições referente.

- Hacker: usuário experiente que invade sistemas computacionais para provar suas habilidades, ampliar seus conhecimentos, descobrir novas técnicas e demonstrar vulnerabilidades, mas não para causar danos.

- Cracker: usuário que invade sistemas para roubar informações, violar a integridade de sistemas, além de outras atividades maliciosas.

- Script kiddies (Newbies): hacker iniciante, que utiliza de ferramentas prontas na internet para realizar ataques a sistemas computacionais.

- Insiders: Ameaças internas a uma instituição, funcionários descontentes, corruptos ou subornados ou até mesmo enganados.

- Phreaking: especialista em telefonia, sua principal atividade é a realização de ligações gratuitas, clonagem e instalação de escutas em telefones fixos ou celulares.

- Spam: Termo usado para se referir aos e-mails não solicitados geralmente enviados para um grande número de pessoas com finalidade comercial.

Principais Malwares

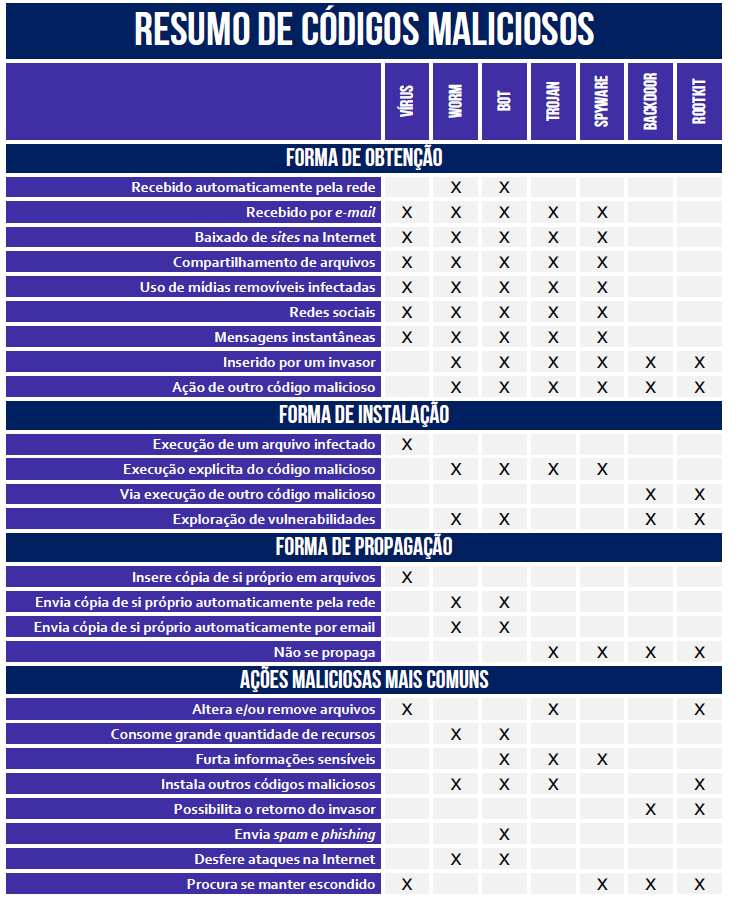

Dando continuidade ao resumo sobre Malwares e Golpes para o CNU (Concurso Nacional Unificado), conheçamos os Principais Malwares.

- Vírus: Programa, normalmente malicioso, que se propaga infectando, inserindo cópias de si mesmo, anexando-se ou hospedando-se em arquivos ou programas existentes na máquina.

Frisa-se que existem diversos tipos de vírus, como vírus de macro, vírus de arquivo entre outros.

- Worm: replicar automaticamente, enviando cópias de si mesmo

Atenção a diferença entre Worm e Vírus, as bancas gostam do assunto!

Worm X Vírus:

Worm: propaga automaticamente e não infecta outros arquivos, o worm é o próprio arquivo.

Vírus: Depende da execução do programa e infectam outros arquivos.

- Bot: similar ao worm, dispõe de mecanismos de comunicação com o invasor, permitindo que o bot seja controlado remotamente

- Trojan Horse (Cavalo de Tróia): um arquivo é enviado se fazendo passar por um aplicativo útil (inofensivo), mas que na verdade possui funcionalidades maliciosas escondidas.

- Spyware: Programa espião, monitorar as atividades de um sistema e enviar as informações coletadas. Pode ser usado tanto de forma legítima quanto maliciosa, dependendo de como é instalado

Keylogger: capturar e armazenar as teclas digitadas pelo usuário

Screenloggers: Tira foto das telas

Adware (Advertising software): especificamente para apresentar propagandas

- Backdoor (Abre portas): Um programa que permite o retorno de um invasor a um computador comprometido.

- Ransomware: uma espécie de extorsão virtual, é realizado o sequestro de dados e se exige dinheiro para liberar.

Tipos de Ransomware:

Locker: impede que você acesse o equipamento infectado.

Crypto: impede que você acesse dados no equipamento infectado

- Hijacker: software malicioso que modifica o registro do sistema operacional, alterando o funcionamento do navegador. Sequestra (Hijacker) o navegador.

Principais golpes/ataques

Continuemos o resumo sobre Malwares e Golpes para o CNU (Concurso Nacional Unificado).

No contexto da segurança da informação, ataques e golpes referem-se a estratégias empregadas por indivíduos mal-intencionados para comprometer a confidencialidade, integridade e disponibilidade dos dados.

Os malwares desempenham um papel significativo nesses ataques, mas também há outros métodos e técnicas utilizados. Aqui estão alguns tipos comuns de ataques e golpes:

- Engenharia Social: manipulação psicológica de pessoas (persuasão) para execução de ações ou divulgar informações.

- Força Bruta: Consiste em adivinhar, por tentativa e erro, um nome de usuário e senha

- Denial of Service (DoS): Negação de serviço é uma técnica que se busca retirar de operação um serviço/site.

- IP Spoofing (Mascaramento de IP): atacante pode clonar o IP de um usuário legítimo, mascarando-se e fazendo-se passar pelo usuário autorizado

- E-mail Spoofing (Falsificação de E-Mail): técnica que consiste em alterar campos do cabeçalho de um e-mail, de forma a aparentar que ele foi enviado por outra pessoa.

- Phishing Scam: tenta enganar um usuário para obtenção de dados pessoais e financeiros que permitam a aplicação de um golpe, combinando técnicas computacionais e de engenharia social – ex. e-mail com link falso.

- Pharming: sequestro ou a “contaminação” do servidor DNS p/ levar os usuários a um site falso, alterando o DNS do site de destino.

- Hoax (boato): uma mensagem que possui conteúdo alarmante ou falso

Considerações Finais

Pessoal, chegamos ao final do resumo sobre Malwares e Golpes para o CNU (Concurso Nacional Unificado), tema muito importante para a prova, certamente, mas mais importante ainda para nosso dia a dia.

Assim, não deixe de estudar o assunto na íntegra por nossas aulas, além de treinar por meio de questões de concurso em nosso sistema de questões.

Gostou do artigo? Siga-nos

https://www.instagram.com/resumospassarin/

Quer saber tudo sobre concursos previstos?

Confira nossos artigos!

Quer estudar para concurso do CNU?

Prepare-se com o melhor material e com quem mais aprova em Concursos Públicos em todo o país!